5+5 Cyber Forum: concluso il 3rd Cyber Working Group

Il 26 e 27 novembre 2024 ha avuto luogo il “5+5 Cyber Forum - 3rd Cyber Working Group”

Roma 30 nov 2024

Immagini messe a disposizione con licenza

CC BY-NC-SA 4.0 DEED

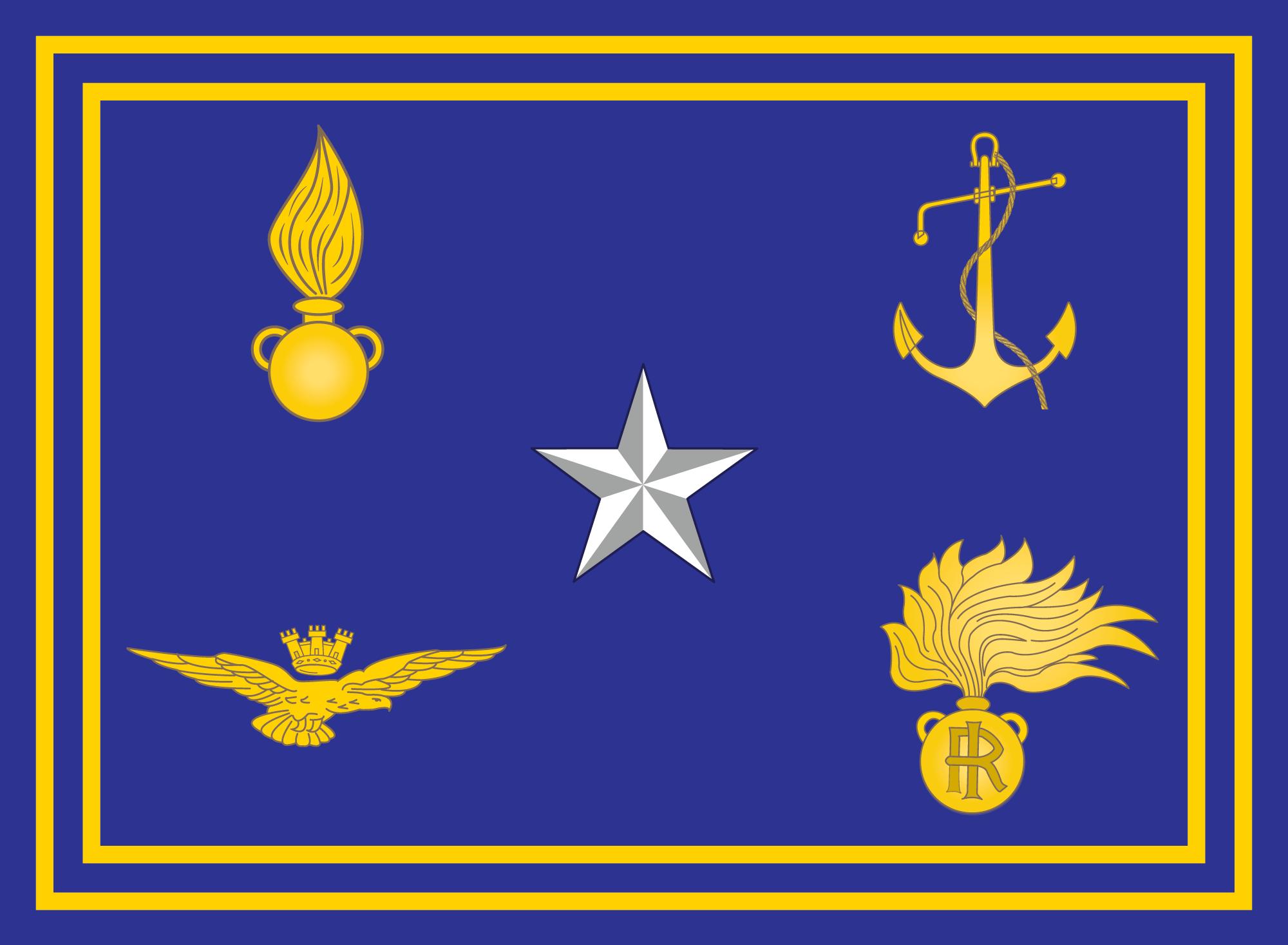

Si è svolto il 26 e il 27 novembre scorso il terzo Cyber Working Group organizzato dal Comando per le Operazioni in Rete (COR) della Difesa che detiene la Presidenza del Cyber Forum nell’ambito dell’Iniziativa “5+5 Difesa”, un’importante attività di cooperazione internazionale nel settore della difesa e della sicurezza, che vede coinvolte dieci Nazioni del Mediterraneo occidentale.

Oltre all’Italia, in questa occasione, hanno partecipato esperti e delegati di Algeria, Francia, Libia, Malta, Marocco, Portogallo e Tunisia, i cui rappresentanti nazionali sono stati accolti dal Capo del CERT (Computer Emergency Response Team) della Difesa, Ten. Col. Nicola Iacolare.

L’evento si è aperto con una visita presso il Reparto Sistemi Informativi Automatizzati (RESIA), centro di eccellenza Cyber dell’Aeronautica Militare, dove i delegati hanno avuto modo di osservare da vicino l’organizzazione interna, i compiti e le procedure operative acquisite dal Reparto nel settore della Cyber Defence e applicate al dominio aerospaziale.

Nel pomeriggio, focus dell’incontro è stato il MISP (Malware Information Sharing Platform), strumento chiave per la condivisione di informazioni sulle minacce informatiche. Allo scopo il CERT della Difesa ha presentato e messo a disposizione delle delegazioni una piattaforma dedicata “MISP 5+5” utilizzata per una sessione pratica di familiarizzazione.

Il secondo giorno è stato dedicato alla presentazione del Cyber Range della Difesa, un poligono cibernetico e una piattaforma di simulazione avanzata, installata presso la Scuola Telecomunicazioni Forze Armate - Polo Formativo Cyber di Chiavari, in grado di riprodurre contesti di notevole complessità ed estensione, che consente di simulare attacchi informatici per migliorare le capacità di risposta dei team.

Dopo una dimostrazione iniziale, i partecipanti si sono cimentati in un’esercitazione pratica di attacchi cyber sperimentando scenari realistici su un “digital twin”, ovvero la copia esatta di una struttura informatica di produzione in un ambiente isolato nel quale poter interagire con la stessa senza vincoli.

#UnaForzaperilPaese CYBER